Voici enfin la suite des conférences d’Eben Moglen sur les révélations d’Edward Snowden. Pour vous remettre dans le bain, reportez-vous à la première partie. Ce texte a été publié avant que le Congrès des États-Unis ne refuse de proroger tels quels les amendements à la loi dite FISA (Foreign Intelligence Surveillance Act) donnant une grande latitude à la NSA pour surveiller les citoyens et résidents des États-Unis (la surveillance du reste de la planète restant inchangée).

Mais l’Union européenne et en particulier la France semblent suivre le chemin inverse ; il semble qu’elles n’aient rien appris des révélations de Snowden. Faites lire ce texte à vos proches, pour qu’à leur tour ils voient les conséquences de ce qui se trame et puissent nous aider à faire pression pour essayer d’éviter le pire.

Source : The Guardian, Privacy under attack : the NSA files revealed new threats to democracy

Traduction : Thérèse, fatalerrors (Geoffray Levasseur),

En d’autres termes, le respect de la vie privée est requis pour l’exercice de l’autogouvernance démocratique. Les efforts tendant à soumettre la société humaine à ces méthodes de surveillance généralisée sont l’antithèse de la liberté. C’est la conversation que n’ont pas tenue tous ces « N’écoute pas mon téléphone portable ! » trompeurs [1]. Si cela ne tenait qu’aux gouvernements nationaux, le débat en resterait à ce niveau de charlatanisme pour toujours.

Le gouvernement des États-Unis et ses grandes oreilles n’ont pas avancé un seul argument pouvant nous convaincre que ce qu’il font est compatible avec l’éthique de la liberté, les lois constitutionnelles américaines ou les droits de l’homme internationaux. Au lieu de cela, ils essaient autant que possible de changer de sujet, et s’ils ne parviennent pas à en changer, à accuser le messager.

Personne n’a besoin d’accéder à des documents classés secrets pour voir comment les forces armées et les stratèges se sont adaptés à la fin de la Guerre froide en planifiant la surveillance invasive des sociétés du monde. Depuis le début des années 90, la documentation publique concernant la politique de défense américaine montre que les planificateurs et stratèges militaires avaient prévu un monde dans lequel les États-Unis n’auraient pas d’adversaire étatique significatif. Par conséquent, nous serions forcés de nous engager dans un ensemble de « conflits asymétriques », ce qui signifiait des « guérillas » impliquant des « acteurs non étatiques ».

Au cours de la redéfinition du comportement stratégique des États-Unis, les stratèges militaires et leurs collègues de la communauté du renseignement en sont venus à voir les droits américains à la vie privée dans les communications comme l’équivalent d’un asile pour les groupes terroristes. Ils étaient convaincus que les forces armées des États-Unis, les grandes oreilles, devraient nécessairement s’attaquer à ces asiles.

Puis, à l’avènement du 21e siècle, une administration américaine qui restera dans l’Histoire pour sa tendance à tirer d’abord et réfléchir ensuite a tout gobé – hameçon, ligne et plomb [2] – du plan comportant « refus d’asile », surveillance invasive et « totale connaissance de l’information ». Dans un intervalle de temps vraiment court, depuis janvier 2002, principalement en secret, ils ont mis tout ça sur pied.

Les conséquences partout dans le monde n’ont pas été controversées, c’est à noter. Dans une large mesure, les États ont approuvé ou accepté. Après septembre 2001, le gouvernement des États-Unis a fait une démonstration de force tout à fait extraordinaire aux yeux du monde : vous étiez soit avec nous, soit contre nous. Par ailleurs, beaucoup d’autres gouvernements en étaient venus à fonder de manière capitale leurs propres services de renseignement sur la coopération avec les oreilles des États-Unis.

Une fois l’actuelle administration américaine bien installée, des responsables politiques de haut niveau ont considéré qu’il y avait un consensus multilatéral concernant les écoutes ayant pour objet les autres sociétés : elles ne pouvaient être arrêtées et donc ne devaient pas être limitées. Les Chinois ont approuvé. Les États-Unis ont approuvé. Les Européens ont approuvé ; leur position était quelque peu réticente, mais ils étaient dépendants des écoutes effectuées par les États-Unis et n’avaient pas tellement le pouvoir d’objecter.

Personne ne l’a annoncé aux peuples du monde. Depuis la fin de la première décennie du 21e siècle, un fossé s’est ouvert entre les droits que les peuples du monde pensent posséder et ceux qui ont été bradés par leurs gouvernements en contrepartie d’un renseignement qui n’est utile qu’aux gouvernements eux-même. Ce fossé est si profond, si fondamental pour la signification de la démocratie, que les opérateurs de ce système ont commencé à douter de sa légitimité – ce qu’ils auraient dû faire plus tôt.

Snowden a vu ce qui est arrivé aux autres lanceurs d’alerte et a agi en conséquence. Sa théorie politique est tout à fait exacte et totalement cohérente. Il dit que l’existence de ces programmes, non révélée au peuple américain, est une violation fondamentale des valeurs démocratiques des États-Unis. Assurément, il ne peut y avoir d’argument pour le contester.

La position de Snowden est qu’un effort si global, si massivement puissant et si propice aux abus ne devrait pas être entrepris sans consentement démocratique. Il a exprimé à maintes reprises sa croyance que le peuple des États-Unis a le droit de donner ou refuser ce consentement informé. Mais Snowden a également identifié le fait de soumettre la population mondiale à ces programmes comme une action problématique méritant une forme d’analyse morale et éthique qui va bien au-delà de la simple raison d’État [3].

Snowden veut dire, je pense, que nous devrions prendre ces décisions, non pas dans l’intérêt étroit et égoïste d’une nation, mais avec un sens moral particulièrement élevé de ce qui est approprié de la part d’une nation qui voudrait se faire passer pour le symbole de la liberté aux yeux de l’humanité.

Nous pouvons parler, naturellement, des lois constitutionnelles des États-Unis et de l’importance de l’appareil législatif américain – règles, protections, droits, devoirs – avec le respect qui leur est dû. Mais il doit être clair dans notre esprit que, lorsque nous parlons des traditions constitutionnelles des États-Unis en matière de liberté et d’esclavage, nous ne parlons pas seulement de ce qui est écrit dans les livres de droit.

Nous sommes confrontés à deux affirmations — on les entend partout — qui résument bien les orientations contre lesquelles nous travaillons. La première dit : « C’est sans espoir, la vie privée n’existe plus, à quoi bon lutter ? » ; la seconde : « Je ne fais rien de mal, pourquoi devrais-je m’en soucier ? » Ce sont là les objections les plus significatives qui nous sont opposées lorsque nous faisons ce que nous savons devoir faire.

Si nous ne faisons rien de mal,

alors nous avons le droit de résister

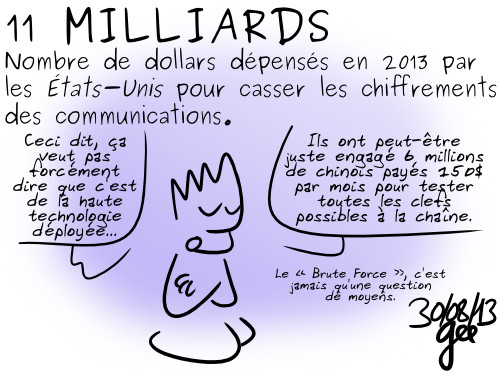

Tout d’abord, notre lutte pour la survie de la vie privée est loin d’être sans espoir. Snowden nous a décrit quelle protection était encore efficace. Son souci était de différencier les formes de communication en réseau définitivement corrompues et inutilisables, de celles qui sont mises en danger par les assauts continuels d’une agence dévoyée et de celles que, même avec son immense pouvoir, son poids financier, ses ambitions déplacées et ses efforts consciencieux, cette agence n’arrive pas à casser.

Le désespoir est seulement une maladie qu’ils veulent vous voir attraper, pas une maladie inéluctable.

Quant à la seconde affirmation, nous nous devons d’y répondre tout à fait clairement : « Si nous ne faisons rien de mal, alors nous avons le droit de résister. » Si nous ne faisons rien de mal, alors nous avons le droit de faire tout notre possible pour maintenir l’équilibre traditionnel entre nous et le pouvoir qui écoute. Nous avons le droit d’être invisibles. Nous avons le droit de parler de manière inaudible. Nous avons le droit de parler des langues qu’ils ne comprennent pas. Nous avons le droit de nous rencontrer aux endroits, aux moments et de la manière qui nous conviennent.

Nous avons une tradition constitutionnelle aux États-Unis contre les mandats de portée générale. Elle est née au 18e siècle pour de bonnes raisons. Nous limitons la capacité de l’État à perquisitionner des lieux et à saisir des objets à ce qu’un juge indépendant estime raisonnable d’autoriser.

Ce principe qui lui était cher, le Premier Congrès l’a placé dans notre Déclaration des droits parce qu’il était cher aux Nord-Américains britanniques ; parce qu’au cours du 18e siècle, ceux-ci avaient appris de quelle manière le pouvoir exécutif pouvait se servir des mandats de portée générale pour tout fouiller, partout, à la recherche d’une chose qui lui déplaisait et en forçant les pouvoirs locaux à l’y aider. Ce fut un problème au Massachusetts en 1761 [4] et cela resta un problème jusqu’à la fin de l’autorité britannique en Amérique du Nord. Et même alors le problème demeura parce que les présidents, sénateurs et chancellors (juges) étaient eux aussi sans scrupules dans leurs comportements. Thomas Jefferson aussi, comme le président actuel, a annoncé un jeu bien meilleur qu’il n’avait en réalité.

Ce principe est assez clair. Mais il n’y a que neuf votes à la Cour suprême des États-Unis, et ce sont les seuls qui comptent pour le moment [5]. Nous devons attendre de voir combien d’entre eux sont prêts à reconnaître la simple inconstitutionnalité d’un système scélérat beaucoup trop gros pour faire faillite. Mais puisque ces neuf votes sont les seuls qui ont de l’importance, le reste d’entre nous devons mener nos activités d’une autre façon.

La tradition constitutionnelle des États-Unis que nous admirons a principalement été établie par des personnes qui ont fui l’Europe et sont venues en Amérique du Nord pour être libres. Ce sont leurs activités politiques et intellectuelles que nous retrouvons traduites dans les documents qui ont construit la République.

Mais il y a une seconde tradition constitutionnelle. Elle fut établie par des personnes qui ont été amenées ici contre leur gré ou qui sont nées dans l’esclavage et ont dû fuir pour pouvoir être libre, ici même. Cette seconde tradition constitutionnelle est légèrement différente par sa nature de la première, même si elle a conduit, en fin de compte, à des conclusions similaires.

Fuir l’esclavage est une activité de groupe. Fuir l’esclavage requiert l’assistance de ceux qui pensent que l’esclavage est une mauvaise chose. Les gens, aux États-Unis, ont oublié ce que notre tradition constitutionnelle doit au contact entre des personnes qui avait besoin de fuir pour devenir libres et des personnes qui savaient qu’elles devaient les aider, parce que l’esclavage est mal.

Nous avons maintenant oublié que durant l’été 1854, quand Anthony Burns — qui avait fui l’esclavage depuis Richmond en Virginie — fut renvoyé en esclavage par un juge d’État agissant comme commissaire fédéral pour le Second Fugitive Slave Act [6], Boston dut être placée sous la loi martiale pendant trois jours entiers. Les troupes fédérales bordaient les rues alors que Burns était conduit sous escorte vers le port de Boston et placé à bord d’un bateau pour le renvoyer à l’esclavage. Si Boston n’avait pas été contenue par la force, il y aurait eu une émeute.

Quand Frederick Douglass a fui l’esclavage en 1838, il eut l’aide de sa chère Anna Murray, qui lui envoya une partie de ses économies et les vêtements de marin qu’il porta. Il eut l’aide d’un marin noir libre qui lui donna des papiers d’identité. De nombreuses personnes prirent beaucoup de risques pour l’aider à atteindre New York.

Notre tradition constitutionnelle ne repose pas seulement sur les droits négatifs qui se trouvent dans la Déclaration des droits. Elle repose également sur l’histoire d’une lutte de la communauté, souvent illégale d’un point de vue formel, pour la liberté et contre l’esclavage. Cette partie de notre tradition dit que la libération du contrôle oppressif doit être accordée à tous les peuples, partout, comme un droit. Elle dit que l’esclavage est tout simplement immoral, qu’il ne peut être toléré, ni justifié par la peur du maître ou un besoin de sécurité.

Par conséquent, la tradition constitutionnelle que les Américains devraient défendre actuellement est une tradition qui va bien au-delà de toute limitation spatiale ou temporelle pouvant s’appliquer au quatrième amendement [7]. Le peuple des États-Unis ne doit pas se contenter de défendre le droit d’être libre des intentions oppressives du gouvernement national, il ne doit pas simplement se battre pour une chose qui est incarnée par la clause de procédure régulière [8] du quatorzième amendement. Nous devrions plutôt nous battre contre les processus totalitaristes ; car l’esclavage est mal. Parce que soumettre l’ensemble du genre humain à la surveillance du maître est mal. Parce que fournir l’énergie, l’argent, la technologie, le système pour assujettir la vie privée de tous dans le monde — pour détruire l’asile de la liberté de parole américaine — est mal.

Snowden nous a donné la chose la plus précieuse qu’un peuple jouissant de l’autonomie démocratique puisse avoir, l’information sur ce qui se passe. Si nous voulons exercer nos droits en tant que peuple autogouverné en exploitant les informations qu’il nous a livrées, nous devons avoir clairement à l’esprit les fondements politiques de notre action. Elles ne se limitent pas seulement aux paroisses, ou aux nations, ou à ce que l’on trouve dans les archives des décisions de la Cour suprême.

Une nation conçue dans la liberté et dévouée à la proposition que tous les hommes sont nés égaux a réduit en esclavage des millions de personnes. Elle s’est lavée de ce péché dans une terrible guerre. Le peuple des États-Unis devrait en tirer la leçon et est appelé à le faire aujourd’hui.

chaque gouvernement doit subordonner ses écoutes domestiques

aux principes de l’État de droit

À la lumière de ce que nous savons grâce à Snowden, les citoyens, partout, doivent exiger deux choses de leur gouvernement. En premier lieu, nous devons dire à nos dirigeants « Vous avez la responsabilité, le devoir, de protéger nos droits en nous protégeant de l’espionnage venant de l’extérieur ». Tout gouvernement a cette responsabilité. Il doit protéger le droit de ses citoyens à être libres de la surveillance intrusive de masse d’autres États. Aucun gouvernement ne peut prétendre à la souveraineté et à la responsabilité à moins de tout mettre en œuvre, dans la mesure de son pouvoir et de ses moyens, pour garantir ce résultat.

En second lieu, chaque gouvernement doit subordonner ses écoutes domestiques aux principes de l’État de droit. L’arrogance monumentale des grandes oreilles et la stupidité de la dernière administration ont laissé le gouvernement des États-Unis dans un piège qui n’avait pas lieu d’être. Avant que la dernière administration n’affranchisse ses oreilles de la loi, le gouvernement américain aurait pu regarder le monde en face et proclamer que seules ses oreilles étaient soumises aux règles de l’État de droit. Cela aurait été une prétention exacte. Mais pour presque rien, l’histoire s’en souviendra, ils ont jeté cela aux orties.

Aux citoyens américains revient une plus grande responsabilité. Le gouvernement projette l’immensité de son pouvoir dans la destruction de la vie privée au sein des autres sociétés du monde. Il le fait sans aucun contrôle ni supervision démocratique et son peuple doit l’arrêter. Le rôle des Américains comme symbole de liberté dans le monde n’exige rien de moins.

La liberté a été pourchassée tout autour du globe. L’Asie et l’Afrique l’ont expulsée depuis longtemps. L’Europe a été harcelée pour que cette liberté soit traitée comme une étrangère et le Royaume-Uni l’arrêterait à Heathrow s’il la voyait arriver. Le président des États-Unis a exigé que personne n’accepte la fugitive et il n’est peut-être que la présidente brésilienne, Dilma Rousseff, pour souhaiter préparer le moment venu un asile pour l’humanité.

Les dirigeants politiques du monde entier ont eu beaucoup de choses à dire depuis que Snowden a commencé ses révélations, mais pas une fois on n’a entendu une déclaration du genre « Je regrette d’avoir soumis mon propre peuple à ces procédés ». La chancelière allemande, malgré une réélection triomphale sans un nuage dans son ciel politique, n’est pas en position de dire « J’ai été d’accord avec les Américains pour autoriser l’interception de 40 millions d’appels téléphoniques par jour ; je veux juste qu’ils arrêtent d’écouter mon téléphone ! »

Les grandes oreilles américaines ont affaire à une crise politique allant bien au delà de ce qu’ils avaient pu imaginer. Elles n’apprécient pas d’apparaître au grand jour, ni même d’être simplement visibles. Elles ont perdu leur crédibilité auprès de l’industrie de la cybersécurité, car cette dernière a pris conscience qu’elles ont trahi leurs promesses implicites sur ce qu’elles ne pirateraient pas. L’industrie de la finance mondiale est envahie de peur à la vue de ce qu’elles ont fait. Les autres agences du gouvernement des États-Unis, sur le soutien desquelles elles peuvent habituellement compter, les fuient.

ils sont en train de faire du net un espace de guerre perpétuelle

Nous n’aurons plus jamais un tel moment de désarroi politique dans le camp qui agit contre la liberté. Non seulement ils ont rendu ce problème évident pour tout le monde — non seulement ils ont fait des martyrs de nos camarades résidant à Fort Leavenworth [9], à l’ambassade d’Équateur à Londres [10] et dans un endroit secret de Moscou [11] — non seulement ils ont allumé un incendie qu’ils ne peuvent plus éteindre en pissant dessus, mais ils ont aussi perdu leur armure. Ils se tiennent devant nous dans la totalité de qui ils sont réellement. Il nous appartient de montrer que nous les reconnaissons pour ce qu’ils sont.

Ce qu’ils ont fait, c’est de créer un état de guerre permanent sur le net. Douze années d’une guerre qui semble sans fin ; ils sont en train de faire du net un espace de guerre perpétuelle. Nous devons imaginer à nouveau de quoi aurait l’air un Internet en paix — la cyberpaix. Les jeunes gens de par le monde qui travaillent en ce moment sur la théorie de la cyberpaix font le travail politique le plus important de notre temps. Il nous faudra désormais assurer ce que les démocraties assurent le mieux, la paix. Nous devons être disposés à déclarer la victoire et rentrer chez nous. Quand nous le ferons, nous laisserons derrière nous un Internet qui ne sera plus en état de guerre, un Internet qui n’utilisera plus la surveillance pour détruire la vie privée, fondement de la démocratie.

C’est une question de droit public international. Au final, c’est semblable à l’interdiction des armes chimiques ou des mines antipersonnel, une question de traités de désarmement, une question de maintien de la paix.

La difficulté, c’est que nous n’avons pas seulement affaire à nos concitoyens, bons et patriotes, pour qui des élections sont un remède suffisant, mais également à une immense structure de surveillance privée qui est devenue réalité. Cette structure a tout à fait le droit d’exister dans un marché libre, mais elle génère maintenant un désastre écologique dont seuls les gouvernements ont bénéficié. Par conséquent nous ne devons pas seulement réfléchir à ce que sont nos politiques vis-à-vis des États mais également vis-à-vis des entreprises.

En fait, nous en sommes encore à un spectacle de marionnettes où les objets légitimes de la surveillance internationale — nommément les politiciens, chefs d’état, cadres de l’armée et diplomates — sont en train de pleurer en nous disant qu’ils ne devraient pas être écoutés. Comme s’ils étaient nous et avaient le droit d’être laissés tranquilles.

Et ceci, bien sûr, c’est ce qu’ils veulent. Ils veulent nous induire en erreur. Ils veulent que nous pensions qu’ils sont nous — qu’ils ne sont pas les personnes qui ont permis à tout ceci d’arriver, qui l’ont applaudi, qui en ont fait commerce.

Nous devons faire face aux problèmes que leurs duperies ont créés. Les grandes oreilles ont détruit la politique de liberté d’Internet du gouvernement des États-Unis. Ils ont eu une bonne main tant qu’ils ont pu jouer des deux côtés à la fois. Et à présent, nous avons des collègues et camarades partout dans le monde qui travaillent pour la liberté du net dans les sociétés dangereuses ; ils dépendent du support matériel et de l’assistance du gouvernement des États-Unis et ils ont maintenant toutes les raisons d’être effrayés.

Que se serait-il passé si les chemins de fer clandestins [12] avaient été constamment soumis à un effort de pénétration de la part du gouvernement des États-Unis au nom de l’esclavage ? Que se serait-il passé si tous les livres des 500 dernières années avaient signalé leurs lecteurs à la maison mère ?

Lorsque nous décidons de donner des informations personnelles,

nous fragilisons également la vie privée d’autres personnes.

La mauvaise nouvelle pour les peuples de la planète, c’est que tout le monde nous a menti de manière éhontée pendant près de vingt ans. La bonne nouvelle, c’est que Snowden nous a dit la vérité.

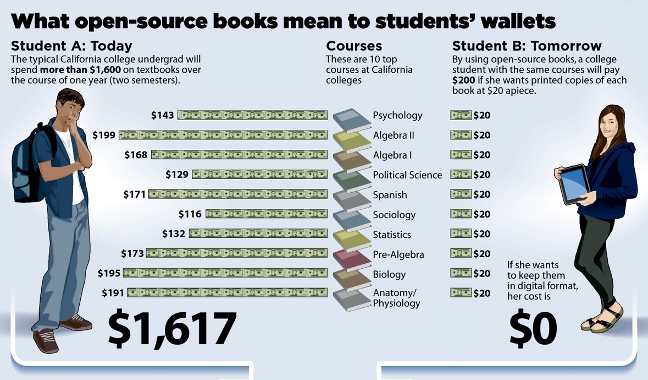

Edward Snowden a révélé des problèmes auxquels nous devons trouver des solutions. La vaste organisation industrielle de surveillance qui s’est développée depuis 2001 n’aurait pas pu se construire sans les sous-traitants du gouvernement ni l’industrie de l’extraction de données. Tous deux sont impliqués dans une crise écologique causée par la surenchère industrielle. Nous avons échoué à saisir la nature de cette crise parce que nous avons mal compris la nature de la vie privée. Les entreprises ont cherché à profiter de notre confusion et les gouvernements en ont profité encore davantage, ce qui menace la survie même de la démocratie.

Dans ce contexte, nous devons nous souvenir que la vie privée concerne notre environnement social, pas les interactions isolées que nous avons individuellement avec d’autres. Lorsque nous décidons de donner des informations personnelles, nous fragilisons également la vie privée d’autres personnes. Par conséquent, la vie privée est toujours une relation entre de nombreuses personnes, plutôt qu’une transaction entre deux d’entre elles.

Beaucoup de gens vous prennent de l’argent en occultant cette distinction. Par exemple, ils vous proposent des services de messagerie gratuits. En retour, ils vous demandent de les laisser lire tous vos messages. Leur objectif affiché est de vous envoyer des publicités. Ce n’est qu’un échange entre deux parties. Ou alors, ils vous offrent un hébergement gratuit pour vos communications sociales, puis ils observent tout ce que regarde tout le monde.

C’est pratique pour eux, mais frauduleux. Si vous acceptez cette supposée offre bilatérale de service de messagerie qui vous est fourni gratuitement pour autant qu’ils puissent tout lire, alors chaque personne qui correspond avec vous est soumise à ce marché. Si dans votre famille il y a quelqu’un qui reçoit ses messages avec Gmail, alors Google obtient une copie de toutes les correspondances de votre famille. Si un autre membre de votre famille reçoit ses messages à l’aide de Yahoo, alors Yahoo reçoit également les correspondances de toute votre famille.

Peut-être que déjà ce niveau de surveillance des messages de votre famille par des grandes entreprises est trop pour vous. Mais comme les révélations de Snowden ont pu le montrer, à la déconfiture des gouvernements et de ces entreprises, elles ont aussi partagé tout ces courriers avec le pouvoir — qui les achète, obtient des tribunaux des injonctions à les produire ou les vole — que cela leur plaise ou non.

Ce sera la même chose si vous décidez de vivre votre vie sociale sur un site Internet géré par un abruti qui surveille toute interaction sociale en gardant une copie de tout ce qui est dit et en regardant tout le monde regarder tous les autres. Si vous amenez de nouveaux « amis » vers ce service, vous les attirez dans cette inspection dégueulasse, en les forçant à subir tout cela avec vous.

C’est un problème écologique parce que nos choix individuels aggravent l’état du groupe dans son ensemble. L’intérêt des entreprises de service, mais pas le nôtre, est de cacher cet aspect du problème et de se concentrer sur l’obtention de consentements individuels. D’un point de vue juridique, l’essence d’une transaction est le consentement. Si la vie privée est transactionnelle, votre consentement à l’espionnage est tout ce dont l’espion commercial a besoin. Mais si la vie privée est comprise correctement, le consentement est généralement hors sujet et se focaliser dessus est fondamentalement inapproprié.

En ce qui concerne la pureté de l’air et de l’eau, nous ne fixons pas les limites acceptables de pollution par consentement ; la société a établi des normes de propreté que tout le monde doit respecter. Les lois environnementales ne sont pas des lois de consentement. Mais pour ce qui est du respect de la vie privée, on nous a autorisés à nous faire des illusions ; ce qui est véritablement un sujet de réglementation environnementale nous a été vendu comme un simple problème de négociation bilatérale. Les faits montrent que ceci est totalement faux.

(à suivre…)

Notes

[1] Référence aux protestations de dirigeants politiques, notamment d’Angela Merkel. [2] Il y a ici double référence ; swallow something hook, line and sinker pourrait se traduire en « gober n’importe quoi », mais aussi il y a référence au roman d’espionnage en trois parties, Spy Hook, Spy Line et Spy Sinker de Len Deighton. [3] En français dans le texte. [4] En 1761 eurent lieu les toutes premières révoltes d’une colonie britannique d’Amérique du Nord, suite au Navigation Act limitant le commerce colonial et à l’insistance du roi Charles II pour y établir l’église anglicane. Le roi réagira en ordonnant des perquisitions, saisies et exécutions massives. Ces révoltes seront considérés comme les prémisses de la Guerre d’Indépendance. [5] Aux États-Unis, la Cour suprême n’est pas seulement la plus haute autorité judiciaire, elle statue également sur la constitutionnalité de la loi, comme le fait notre Conseil constitutionnel. [6] « Deuxième loi sur les esclaves fugitifs » votée par le Congrès le 18 septembre 1850, annulée de facto par le vote du 13e amendement en 1865 abolissant l’esclavage. [7] Amendement fixant le cadre de la juridiction fédérale des États-Unis et les limites du droit de vote ou d’éligibilité, ainsi que l’invalidation de toutes dettes financières en rapport avec des activités de rébellion ou esclavagistes. [8] Due process clause : cette clause interdit à l’État toute condamnation sans procédure judiciaire régulière. [9] Lieu de détention de Chelsea Manning. [10] Lieu de retranchement de Julian Assange. [11] Résidence actuelle d’Edward Snowden. [12] Underground railroad : réseaux de fuite des années 1850 pour les esclaves aux États-Unis.

Crédits images

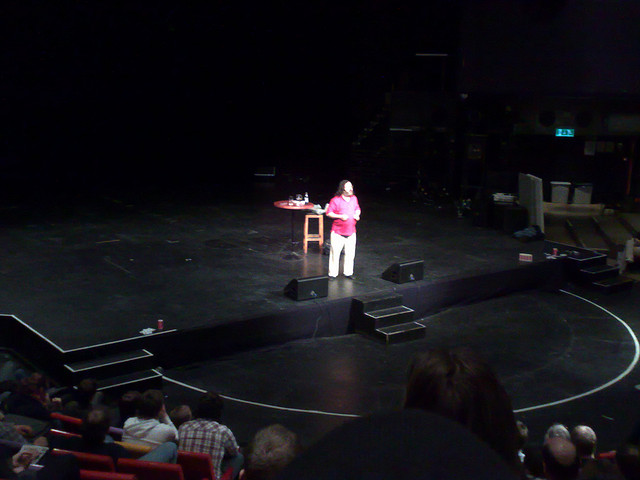

- Eben Moglen par Doc Searls (CC-BY-2.0)

- François-Auguste Biard Abolition de l’esclavage (détail) – Domaine public

- Logo NSA inside par Bruce Sterling (CC-BY-2.0)